La última versión jailbreakable de iOS en el momento de escribir este artículo es iOS 12.1.2, pero eso podría cambiar en el futuro.

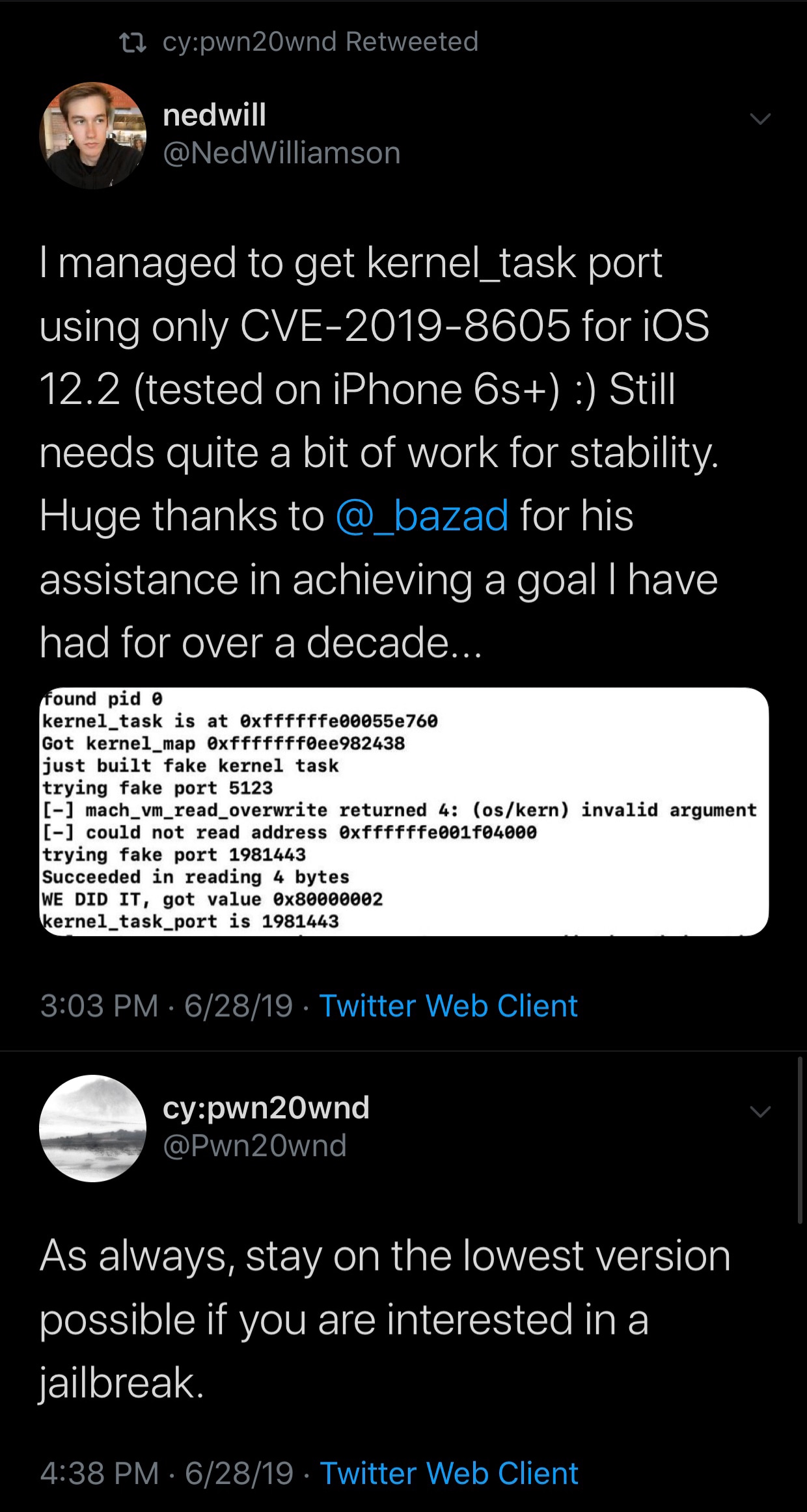

El aficionado de iOS @NedWilliamson publicó en Twitter un teaser el viernes por la tarde de lo que parece ser un exitoso tfp0 exploit para iOS 12.2 en un iPhone 6s Plus, una proeza que supuestamente fue posible después de trabajar en estrecha colaboración con el investigador de seguridad de larga reputación Brandon Azad:

Ned señala que el puerto kernel_task que logró utiliza un error del kernel denominado "CVE-2019-8605", que debería funcionar bien con cualquiera de los siguientes teléfonos:

iPhone 5s y neweriPad Air y neweriPod touch 6ta generación

En particular, los dispositivos A12 (X) aún requerirían una derivación PAC, que aún no está disponible al momento de escribir este artículo.

Tal vez, como era de esperar, el desarrollador principal incuestionable Pwn20wnd retwitteó la publicación original y continuó reiterando uno de sus muchos comentarios sabios: manténgase en el firmware más bajo posible si le preocupa el jailbreak. Basándonos en esta respuesta, solo podemos inferir que Pwn20wnd puede muy bien tener interés en actualizar unc0ver para admitir el exploit.

Por lo que vale la pena, Apple dejó de firmar iOS 12.2 en mayo, lo que evita que los usuarios pasen de la versión anterior de iOS. Dicho esto, aquellos que no están ya en iOS 12.2 no pueden beneficiarse de este exploit si algo se materializara.

Basándonos en el Tweet original de Ned, podemos deducir que el exploit aún necesita un poco de trabajo para hacerlo más estable, pero esto es algo que se puede abordar con el tiempo. Desafortunadamente, no se ha proporcionado ETA a partir de ahora.

Debería ser interesante ver si esta vulnerabilidad será utilizada por alguno de los equipos actuales de jailbreak en un futuro cercano. Después de todo, siempre es maravilloso cuando una versión más nueva de iOS recibe un soporte nuevo de la comunidad jailbreak.

¿Estás emocionado por lo que todo esto implica? Discuta en la sección de comentarios a continuación.

La noticia fue creada por el AUTOR ORIGINAL del link de arriba, auspiciamos al desarrollador original de la noticia sin perjudicar su reputación ni posicionamiento web.